كشف باحثو الأمن السيبراني في شركة جوجل أن مجموعة قرصنة استغلت ثغرات برمجية في برنامج “Oracle E-Business Suite” لشن هجمات ابتزازية استهدفت عشرات المؤسسات حول العالم.

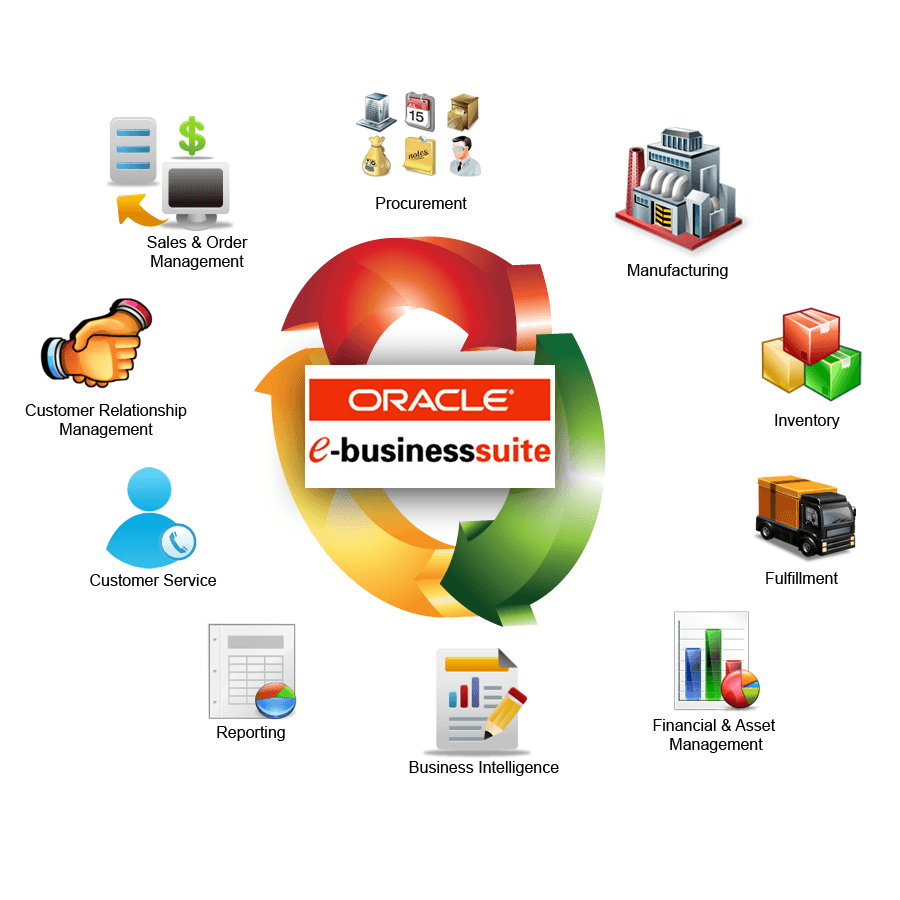

ويُستخدم هذا البرنامج من شركة أوراكل على نطاق واسع لتشغيل العمليات في المؤسسات والشركات، بما في ذلك إدارة بيانات العملاء وملفات الموارد البشرية.

تفاصيل الهجوم

بدأت حملة القرصنة في 10 يوليو/تموز الماضي، أي قبل ثلاثة أشهر من اكتشافها رسمياً، واستهدفت بيانات شخصية لكبار المسؤولين التنفيذيين، وتلقّى بعضهم رسائل ابتزاز تطالبهم بالتواصل مع المهاجمين.

الرسائل الإلكترونية كانت صادرة من حسابات مخترقة مرتبطة سابقًا بمجموعة FIN11، لكن الباحثين أكدوا لاحقاً أن مجموعة Clop هي الجهة المنفذة للهجوم.

وفي بيان صدر الخميس الماضي ونشره موقع TechCrunch، أكدت شركة جوجل أن المجموعة المهاجمة استغلت عدة ثغرات أمنية في برنامج Oracle EBS لسرقة كميات كبيرة من البيانات من الأنظمة المتأثرة.

ثغرة “يوم صفر”

من بين الثغرات المستغلة، ثغرة من نوع “يوم صفر” لم تكن أوراكل قد أصلحتها عند بدء الهجوم، وتتيح للمهاجمين الوصول إلى الأنظمة عبر الشبكة دون الحاجة إلى اسم مستخدم أو كلمة مرور.

وفي استشارة أمنية حديثة، كشفت أوراكل عن ثغرة تُعرف بـ CVE-2025-61882، يمكن استغلالها عن بُعد دون مصادقة، وتؤثر على مكون BI Publisher Integration في إصدارات EBS من 12.2.3 إلى 12.2.14.

وقد تم تصنيفها على أنها “حرجة” بدرجة 9.8 على مقياس CVSS.

رد الشركات

أصدرت أوراكل تحديثات أمنية ومؤشرات اختراق لمساعدة المؤسسات على اكتشاف الهجمات المحتملة.

من جهتها، نشرت جوجل تدوينة تحتوي على عناوين بريد إلكتروني وتفاصيل تقنية يمكن استخدامها لتعقّب رسائل الابتزاز والمؤشرات المرتبطة بالاختراق.

من هي Clop؟

مجموعة قرصنة إلكترونية يقال أنها مرتبطة بروسيا، اشتهرت باستغلال ثغرات غير مكتشفة في أدوات نقل الملفات مثل Cleo وMOVEit وGoAnywhere، بهدف سرقة بيانات ضخمة من الشركات وابتزازها لاحقاً.

ويُعد هجومها الجديد أحد المؤشرات المبكرة على أن حملة القرصنة قد تكون واسعة النطاق وطويلة الأمد.

المصادر

Securityweek

Techcrunch